- Home

- X Platform

- Sicurezza

Tutte le parti di X Platform di EXOR permettono di conciliare l'esigenza di alti livelli di sicurezza e l'usabilità di un sistema IIoT. Fra questi due aspetti occorre, per necessità, arrivare a un compromesso.

Corvina consente agli amministratori di accedere, monitorare e gestire in modo semplice e sicuro tutti i dispositivi collegati in rete. Di conseguenza la gestione dell'equilibrio sarà molto più efficiente ed efficace.

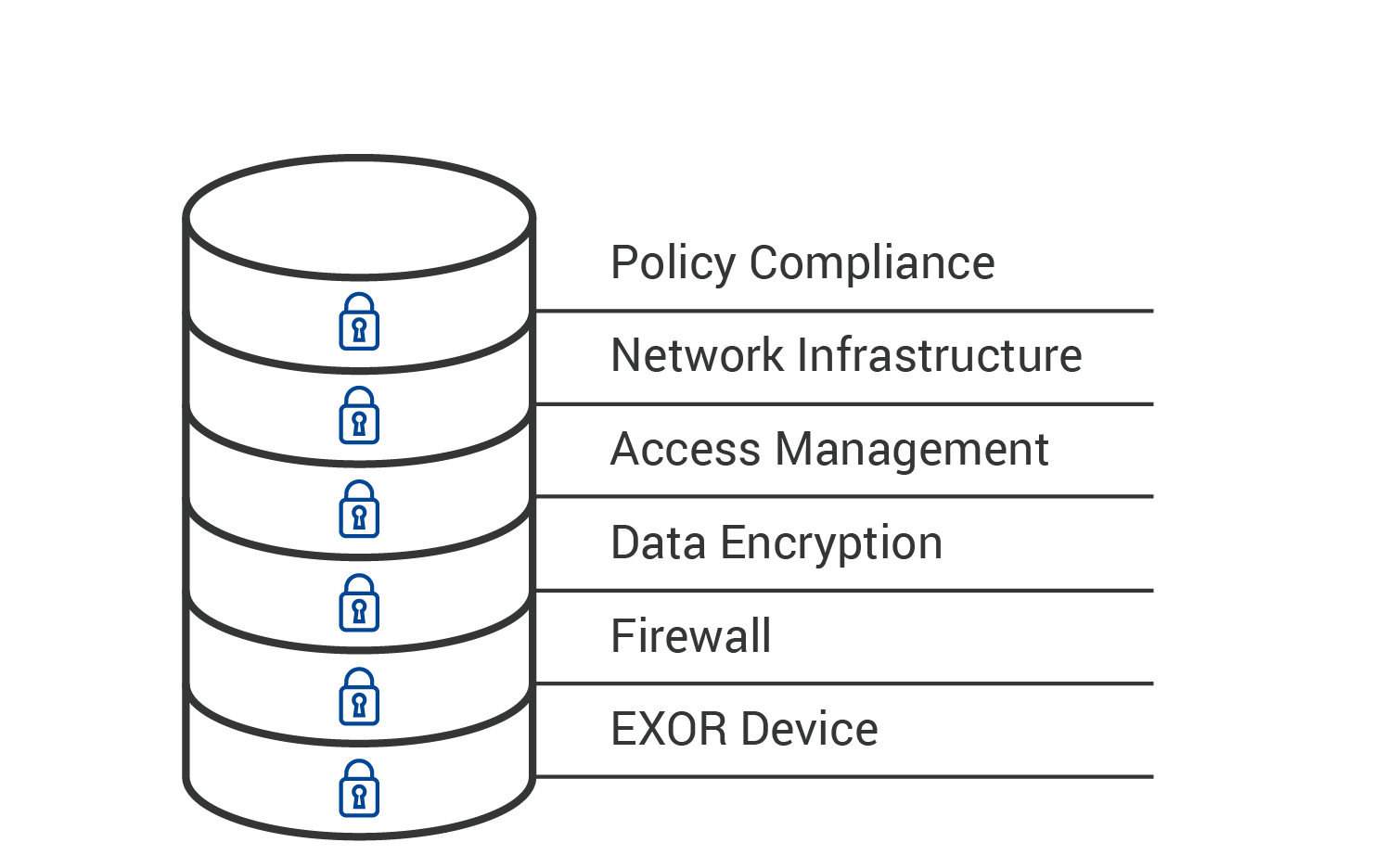

Sicurezza su più livelli

L'approccio di EXOR alla sicurezza si basa sulle direttive internazionali definite in:

- IEC 62443

- NIST Cyber security Framework 1.0

Analogamente al nascente standard industriale, EXOR adotta diversi livelli di sicurezza che consentono ai suoi clienti di essere protetti ma al contempo di svolgere concretamente la loro attività.

La sicurezza deve essere presente e solida ma non ostacolare le esigenze operative. Questo è un delicato punto di equilibrio sul raggiungimento del quale lavoriamo con ciascuno dei nostri clienti.

Firewall

IP, porta e filtro protocollo/firewall disponibili. Accesso limitato in base ad utente, gruppo, sito per singoli o tutti i dispositivi.

Con le funzioni combinate di organizzazione e gestione utenti, gli amministratori possono disporre della massima flessibilità sulle regole di filtro e firewall. È possibile configurare dispositivi, utenti, reparti e anche singole porte I/O.

Le impostazioni del firewall sono configurabili al 100% in base alle esigenze dell'organizzazione e del reparto per assicurare che l'azienda sia in grado di operare in modo efficace. È possibile configurare l'accesso all'indirizzo IP dei dispositivi, porte, server FTP e HTTP.

Crittografia del traffico

Le sessioni VPN sono crittografate end-to-end utilizzando il protocollo SSL/TLS.

Le comunicazioni tra l'utente remoto e il dispositivo sono completamente criptate con il protocollo SSL/TLS e garantiscono così l'autenticità, l'integrità e la riservatezza dei dati.

Tutti gli utenti e i dispositivi EXOR sono autenticati con certificati SSL x509 e il traffico end-to-end è crittografato con algoritmi simmetrici e asimmetrici che fanno parte della suite di cifratura del protocollo SSL/TLS.

Gestione degli utenti e degli accessi

Login utente unici, diritti utente configurabili su dispositivi diversi, autenticazione a due fattori, tracciabilità della connessione

Nessun limite al numero di utenti applicabili all'account xCloud. Poiché per ogni utente è possibile creare accessi unici, è facile modificare e revocare l'accesso quando necessario.

Gli amministratori hanno il controllo completo e possono consentire all'utente di rivolgersi direttamente agli ingegneri per la programmazione o l'aggiornamento del software oppure il semplice accesso di monitoraggio per i responsabili di fabbrica.

Secondo un recente sondaggio commissionato da IBM, oltre 495 dei vecchi dipendenti mantengono le loro credenziali di accesso anche dopo aver lasciato l'azienda.

Le soluzioni basate su cloud di EXOR consentono ora di eliminare facilmente questo rischio.

Tutti gli accessi, tutto il traffico e tutti gli accessi remoti possono essere documentati con un report che consente un controllo finale "manuale" per verificare che gli utenti giusti abbiano accesso ai livelli giusti.

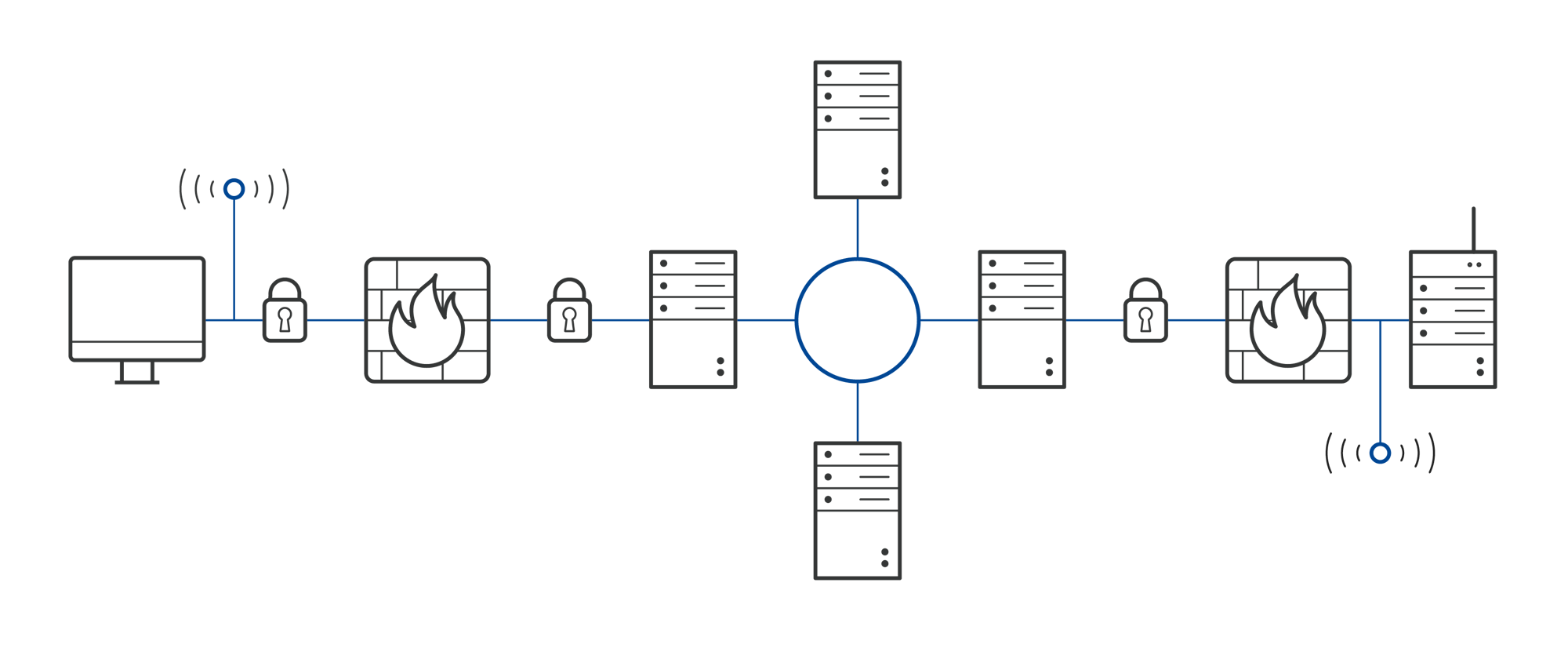

Infrastruttura di rete

L'infrastruttura a più livelli delle soluzioni basate su cloud di EXOR riveste un ruolo importante in tutte le nostre soluzioni di accesso remoto.

Riunisce in un'area dati sicura tutti i server di rete, i server VPN e qualsiasi altro servizio.

EXOR collabora con i principali partner globali di hosting Tier 1, 2 e 3 per ridurre e definire la latenza. Possedere una latenza definita è uno dei requisiti fondamentali dell'Industrial IoT.

Gestione della Sicurezza

La sicurezza dei nostri prodotti e sistemi è una priorità.

Se hai individuato una possibile vulnerabilità, collaborare in modo responsabile è il modo migliore per proteggerli.